L’Internet che brucia Molti di noi accedono quotidianamente a Internet, ma sappiamo davvero quale effetto può avere sull’ambiente? Ultimamente si è parlato molto della foresta Amazzonica,...

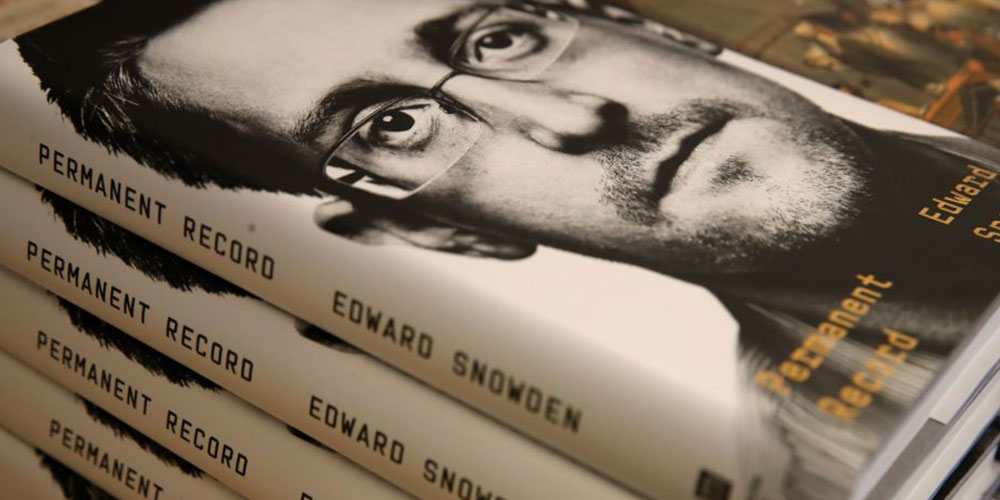

“Permanent record” Sul protagonista, che oggi vive in esilio in Russia e che è contemporaneamente un ex hacker e un ex agente della CIA nonché dell’NSA,...

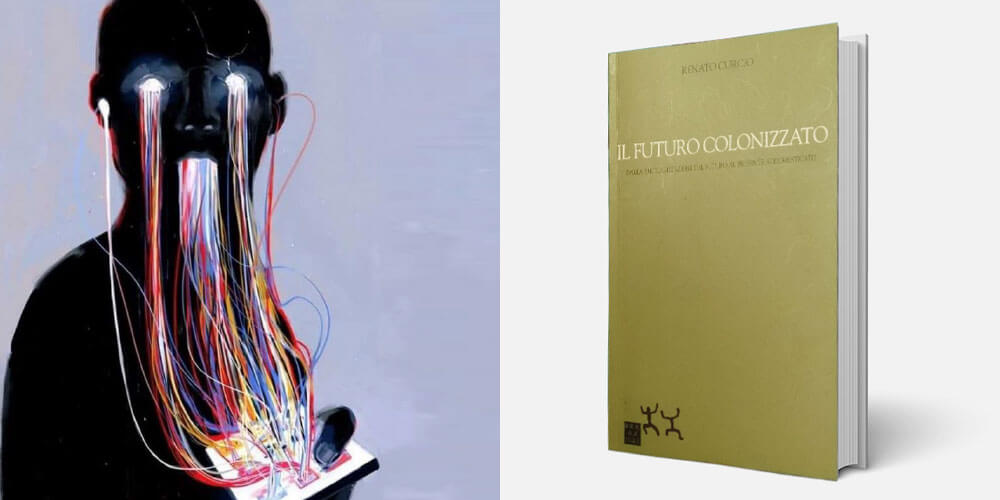

Il Futuro Colonizzato Presentazione del libro “Il futuro colonizzato, dalla virtualizzazione del futuro al presente addomesticato”, ultima riflessione di una serie di volumi che parlano di...

L’idea ingannevole Il wifi va sempre evitato, se ci tenete ai vostri dati e se non volete che qualcuno vi infili un “malware” nel dispositivo e...

Feriti e malati sotto attacco Questa folle corsa tecnologica, come avevamo anticipato, viola i diritti dell’uomo perché mette a rischio la nostra libertà e sicurezza Abbiamo...

Cybersecurity, spesso una trappola Il problema è che spesso, come del resto abbiamo visto avvenire in tutti i campi (comprese fondazioni, ONG, associazioni) non tutti hanno...

Stanno vendendo e violentando le nostre “anime digitali” Si incomincia a parlare di un virus informatico che intacca le SIM (hardware) attraverso un sms. Simjacker, questo...

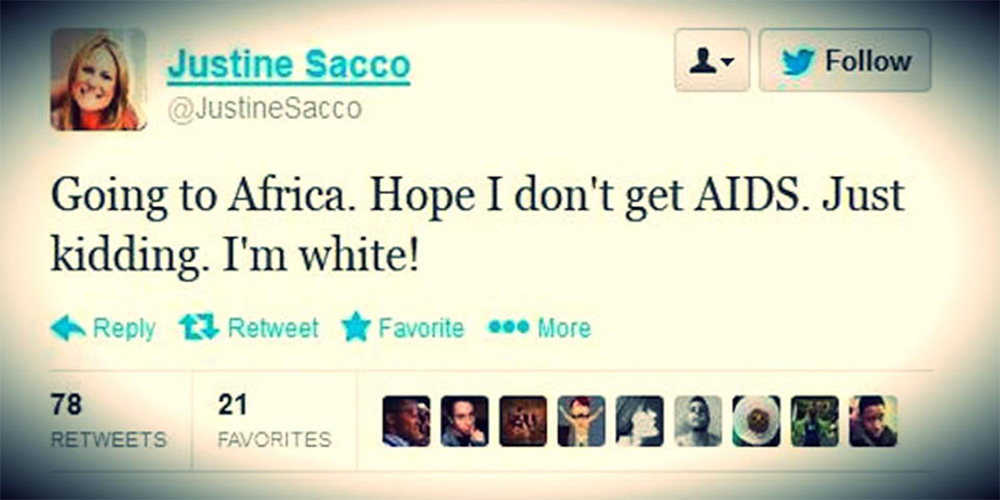

In Italia a insindacabile giudizio di Facebook il servizio viene negato e interrotto a quello o questo partito, o associazione, o persona. Sono a Cape Code,...

Ci aspettiamo per il bene comune che non si parli solo di CyberSecurity, ma della modificazione biologica e psicologica che le “nuove tecnologie stanno portando”, del...

Il sistema globale, si sta trasformando in una dittatura delle informazioni, in grado di affermare le regole più spietate colpendo e annientando i singoli. Ma perché...